у пользователя нет прав для удаленного подключения

У пользователя нет прав для удаленного подключения

Описание инфраструктуры

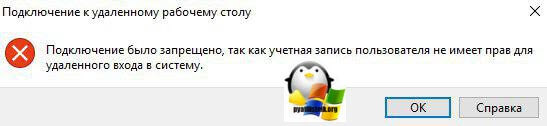

И так есть RDS ферма построенная на базе Windows Server 2012 R2 и работающая в режиме HA. В какой-то момент пользователи стали обращаться в техническую поддержку, что у них возникла проблема со входом на терминальный стол и сбрасывали скриншот ошибки:

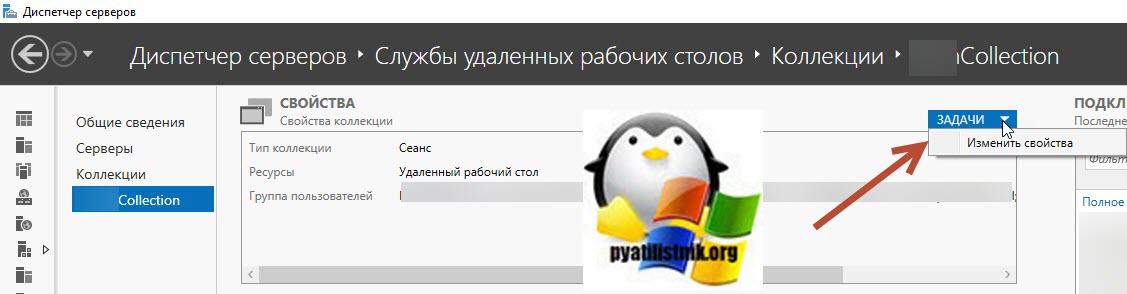

Алгоритм решения ошибки подключения к RDS ферме

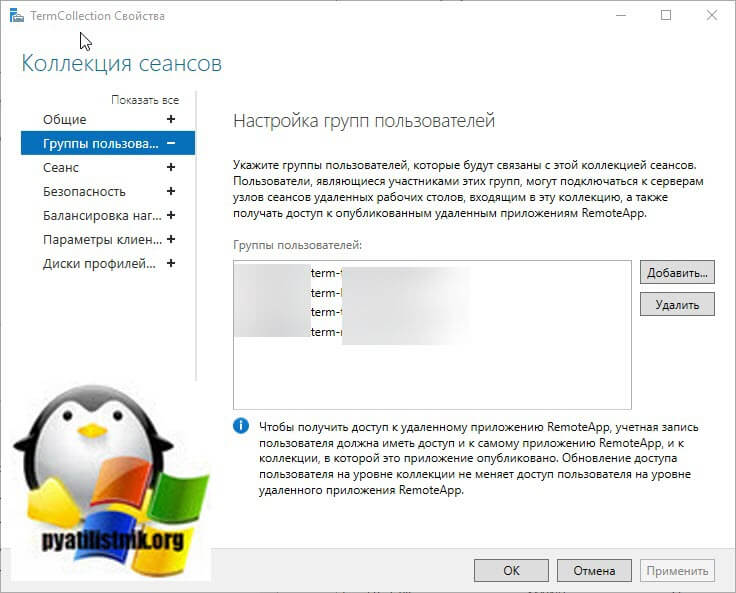

На вкладке «Группы пользователей» будут перечислены пользователи и группы, для которых вы позволили удаленное подключение к вашим хостам подключений.

По сути данные группы будут добавлены на каждом хосте RDCH в локальную группу «Пользователи удаленного рабочего стола». Убедитесь, что на нужных хостах RDSH и RDCB (Брокерах подключений). ваши группы присутствуют. Если их нет то добавьте их в ручную.

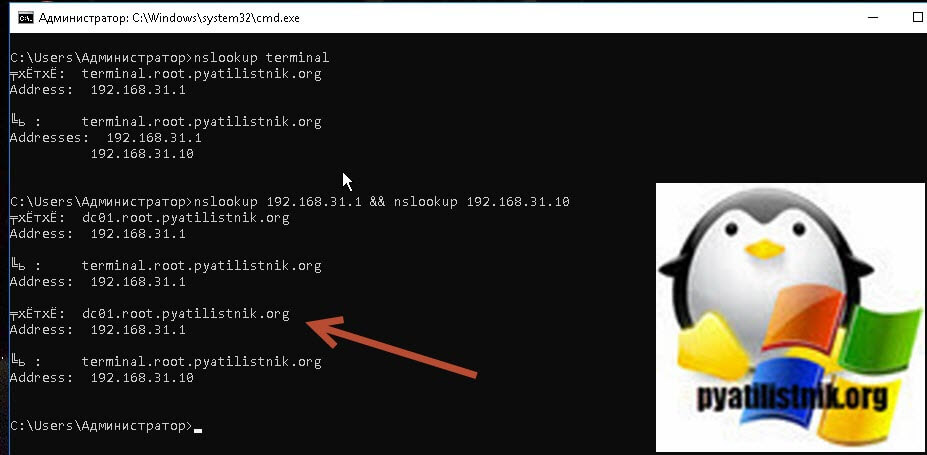

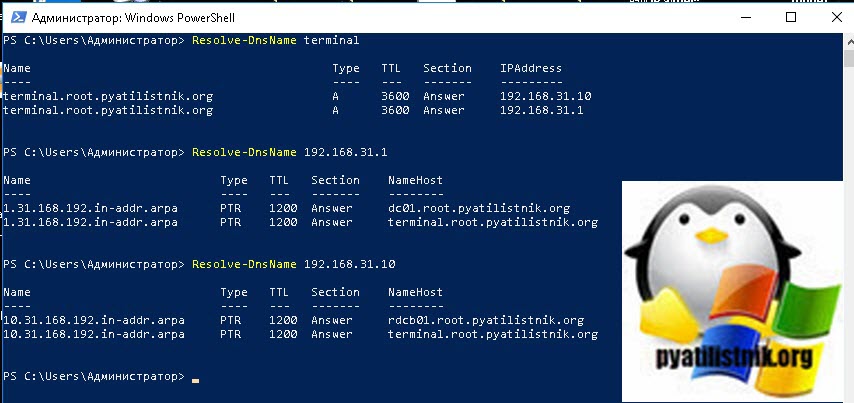

Если вы до сих пор получаете ошибку с отсутствием прав на подключение, то тут может быть вариант, как у меня из-за ошибки на DNS сервере. В большинстве случаев при работе с RDS фермой используют балансировку подключений DNS Round-Robin, так как не у всех есть оборудования по типу KEMP. Round-Robin, это поочередное переключение одного DNS имени на разные ip-адреса. За счет этого каждый пользователь уже будет обращаться к следующей записи. В моем случае есть DNS запись, по которой подключаются все пользователи к RDS ферме terminal.root.pyatilistnik.org. Данное DNS имя ссылается на два брокера подключений RDCB01 и RDCB02. В результате этого пользователи поочередно обращаются к разным брокерам. Так же может быть ситуация, что брокеров вообще может не быть и у вас есть две и более A записи ссылающихся на разные ip-адреса ваших хостов с терминальной службой. Проверить, это можно через команду nslookup или командлет Resolve-DnsName.

Зная это, необходимо со стороны клиента проверить во, что разрешается ваше имя терминальной фермы, откройте командную строку и введите:

Как видим в моем примере имя terminal ответило, как два хоста с адресами 192.168.31.10 и 192.168.31.1. Теперь сделаем nslookup к данным хостам:

В итоге я увидел, что у одной записи не верное значение, оно ссылается на контроллер домена dc01.root.pyatilistnik.org.

Как показало дальнейшее разбирательство один из коллег не правильно восстановил удаленные ранее записи. В результате этого, каждый второй пользователь за счет чередования Round-Robin хотел подключиться к контроллеру домена, и логично, что он получал ошибку об отсутствии прав на него.

Тоже самое можно вычислить и с помощью PowerShell, где вам необходимо выполнить:

В итоге я вернул все в привычное русло, но есть еще два нюанса, это локальный кэш на пользовательских машинах и на самом DNS сервере, который нужно почистить. Первым делом на всех ваших контроллерах домена открываем оснастку DNS и кликаем правой кнопкой мыши по имени вашего сервера. Из контекстного меню выберите пункт «Очистить кэш«. Напоминаю, что сделать это нужно на всех контроллерах.

Как разрешить обычному пользователю RDP / удаленный доступ в Windows 7 и 10 —

RDP расшифровывается как Remote Desktop Protocol, который позволяет пользователю подключаться с другого компьютера через графический интерфейс через сетевое соединение. Он имеет защищенные правила и руководящие принципы для передачи данных, разработанных Microsoft. Пользователи могут подключаться как администратор или как обычный пользователь в зависимости от разрешений. Включение доступа для обычного пользователя может иметь множество причин, таких как; позволяя им работать на удаленном компьютере из любого места, предоставляя доступ к семье и друзьям для определенных программ в качестве обычного пользователя, но без прав администратора.

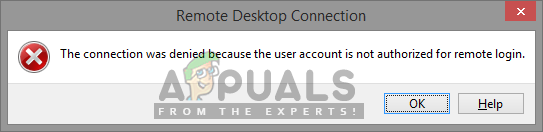

Тем не менее, несколько пользователей Windows получают ошибку «Отказано в соединении» при попытке выполнить RDP со стандартной учетной записью на компьютере. Появится сообщение об ошибке: «В соединении было отказано, поскольку учетная запись пользователя не авторизована для удаленного входа». Это происходит потому, что компьютер, к которому вы пытаетесь подключиться, не добавил стандартную учетную запись для удаленного доступа.

Разрешение обычного пользователя в Windows 7 и 10

Использование приложения «Подключение к удаленному рабочему столу» позволяет подключать компьютер Windows и управлять им с удаленного устройства. Но эта опция по умолчанию отключена, вам нужно сначала включить ее.

В Windows 7 и 10 у нас есть несколько различных методов, с помощью которых мы можем добавить стандартных пользователей для RDP. Вы можете попробовать любой из методов, чтобы добавить стандартного пользователя и позже получить к нему доступ, войдя в это имя пользователя через подключение к удаленному рабочему столу.

Метод 1: Добавление стандартного пользователя в свойствах системы (Win 7 10)

Способ 2: добавление стандартного пользователя в локальных пользователей и групп (Win 7 10)

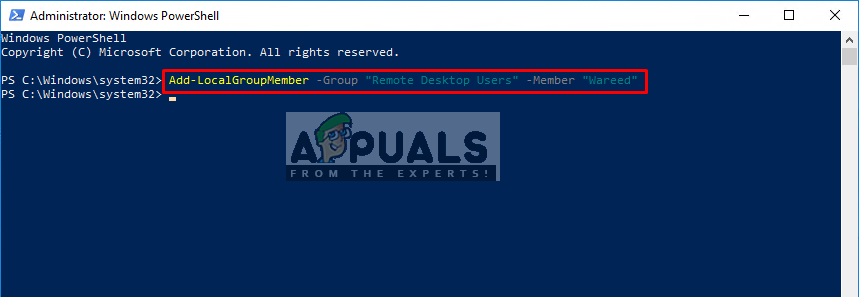

Способ 3: добавление стандартного пользователя с помощью PowerShell (Win 10)

Замечания: Пользователь будет именем пользователя учетной записи, которую вы добавляете.

У пользователя нет прав для удаленного подключения

Этот форум закрыт. Спасибо за участие!

Лучший отвечающий

Вопрос

Ответы

проверьте групповые политики\конфигурация компьютера\конфигурация Windows\параметры безопасности\назначения прав пользователя\разрешить вход в систему через службу терминалов Здесь должны быть 2 группы- Администраторы и Пользователи удаленного рабочего стола, если нет, то добавьте.

Все ответы

юзер должен быть в группе пользователи удаленного рабочего стола, администраторы в ней по умолчанию.

пользователь входит в группу «Remote Desktop Users»?

В доменную учетку добавил группу «пользователи удаленного рабочего стола», теперь получаю сообщение:

—————————

Подключение к удаленному рабочему столу

—————————

Подключение было запрещено, так как учетная запись пользователя не имеет прав для удаленного входа в систему.

—————————

ОК Справка

—————————

проверьте групповые политики\конфигурация компьютера\конфигурация Windows\параметры безопасности\назначения прав пользователя\разрешить вход в систему через службу терминалов Здесь должны быть 2 группы- Администраторы и Пользователи удаленного рабочего стола, если нет, то добавьте.

Попробуйте добавить доменную учетную запись в локальную (не доменную) группу пользователи удаленного рабочего стола на указанном сервере.

Благодарю за ответы. Последовал вашим рекомендациям и получил то, что требовалось.

я столкнулся с такойже проблеммой но никак не могу найти где этот пункт в server 2008 R2 в русской версии

групповые политики\конфигурация компьютера\конфигурация Windows\параметры безопасности\назначения прав пользователя\

дальше даже близко ничего нет про права доступа и учетки

сервер у меня стоит в гипервизоре

так вот с других виртуальных машин захожу без проблемм а с физических компов всети получаю ошибке как у автора

при этом с виртуалок заходит как с серверных ОС так и с вин7/вин ХР

так вот с других виртуальных машин захожу без проблемм а с физических компов всети получаю ошибке как у автора

не заходит только с той учеткой, с которой запускаю RDP

тоесть если я залогинился на комп, то с этойже учетки я не могу подключится к серверу

при этом с другой учеткой нормально заходит, даже если она гдето уже включена

тоесть если я залогинился на комп, то с этойже учетки я не могу подключится к серверу

при этом если если я с компа «А» подключаюсь с учеткой «Б» но при этом она уже включена на другом компе то тоже пускает (ну и наоборот тоже)

при этом если если я с компа «А» подключаюсь с учеткой «Б» но при этом она уже включена на другом компе то тоже пускает (ну и наоборот тоже)

На сервере терминалов проверьте данную настройку:

Administrative Tools > Terminal Services Configuration > Server Settings > «The Restrict each user to one session»

Что у Вас там установлено?

Данный форум является бесплатным сервисом Microsoft с целью оказания посильной помощи пользователям и повышения уровня знаний о продуктах Microsoft. Информация, представленная на форуме, распространяется «как есть» без официальной ответственности компании Microsoft.

Добрый день! Столкнулся с описанной проблемой. В домене есть группа «1» с большим количеством доменных учетных записей пользователей. Эта группа входит в группу «Пользователи удаленного рабочего стола» на сервере терминалов, который состоит в этом же домене. Таким вот образом все учетки группы «1» упешно ходят по RDP на сервер терминалов.

Подключение к удаленному рабочему столу «Локализованная политика этой системы не позволяет в интерактивном режиме в сети».

Проблемы

Если вы не администратор и пытаетесь использовать средство подключения к удаленному рабочему столу, может появиться следующее сообщение об ошибке:

Локализованная политика этой системы не позволяет в интерактивном режиме использовать для работы с данными веб-сайт.

Причина

Эта проблема возникает, потому что учетная запись пользователя не входит в локализованную группу «Пользователи удаленного рабочего стола».

Решение

Чтобы решить эту проблему за вас, перейдите в раздел»Исправление для меня». Чтобы устранить проблему самостоятельно, перейдите к разделу «Самостоятельное решение проблемы».

Помощь в решении проблемы

Чтобы устранить эту проблему автоматически, нажмите кнопку или ссылку «Исправить». Нажмите кнопку «Выполнить» в диалоговом окне «Загрузка файла» и следуйте последователям мастера fix it.

Введите учетную запись пользователя в поле «Пользователи» во время установки решения Fix it.

Чтобы добавить учетную запись пользователя домена в локализованную группу «Пользователи удаленного рабочего стола», используйте следующий формат:

Domain\Username

Чтобы добавить несколько учетных записей пользователей в локализованную группу «Пользователи удаленного рабочего стола», используйте точки с заточкими (;) в качестве в качестве вехи. Например:

Username1; Имя пользователя2

Возможно, мастер доступен только на английском языке. При этом автоматическое исправление подходит для любых языковых версий Windows.

Если вы не используете компьютер, на котором возникла проблема, решение Fix It можно сохранить на устройстве флэш-памяти или компакт-диске, а затем запустить на нужном компьютере.

Самостоятельное решение проблемы

Чтобы устранить эту проблему, добавьте пользователей, разрешенных в список «Пользователи удаленного рабочего стола»:

Нажмите кнопку Пуск, выберите пункт Настройки, а затем — Панель управления.

Дважды щелкните «Система», а затем на вкладке «Удаленный» выберите «Выбор удаленных пользователей».

Щелкните «Добавить тип» в имени учетной записи пользователя и нажмите кнопку «ОК».

Если вы добавляете несколько имен пользователей, разделять их имена можно с помощью точки с за semicolon.

Примечание. Чтобы добавить пользователей в группу удаленных рабочих стола, необходимо войти в систему с помощью учетной записи администратора.

Кроме того, убедитесь, что у группы «Пользователи удаленного рабочего стола» есть достаточные разрешения для входа в службы терминалов. Для этого выполните следующие действия:

Нажмите кнопку«Начните», выберите «Выполнить»,введите secpol.msc и нажмите кнопку «ОК».

Раз развернуть локальные политикии щелкнуть «Назначение прав пользователя».

В правой области дважды щелкните «Разрешить эмблему через службы терминалов». Убедитесь, что в списке указана группа «Пользователи удаленного рабочего стола».

В правой области дважды щелкните «Запретить логотип через службы терминалов». Убедитесь, что группы «Пользователи удаленного рабочего стола» нет в списке, и нажмите кнопку «ОК».

Закроем оснастку «Локальные параметры безопасности».

Проблема устранена?

Проверьте, устранена ли проблема. Если устранена, пропустите дальнейшие инструкции, приведенные в этом разделе. Если нет, обратитесь в службу технической поддержки.

Мы ценим ваши замечания. Чтобы оставить отзыв или сообщить о проблемах с этим решением, оставьте комментарий в блоге«Fix it for me»или отправьте нам сообщение

электронной почты.

Устранение неполадок с подключениями к Удаленному рабочему столу

Выполните приведенные ниже действия, если клиенту Удаленного рабочего стола не удается подключиться к удаленному рабочему столу, и отсутствуют сообщения или другие признаки, по которым можно определить причину.

Проверка состояния протокола RDP

Проверка состояния протокола RDP на локальном компьютере

Сведения о том, как проверить и изменить состояние протокола RDP на локальном компьютере, см. в разделе How to enable Remote Desktop (Как включить удаленный рабочий стол).

Проверка состояния протокола RDP на удаленном компьютере

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить и изменить состояние протокола удаленного рабочего стола на удаленном компьютере, используйте подключение сетевого реестра:

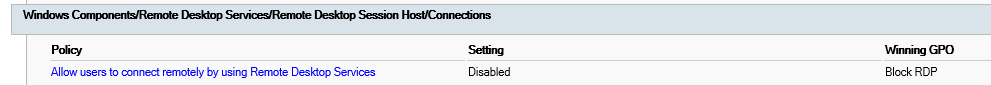

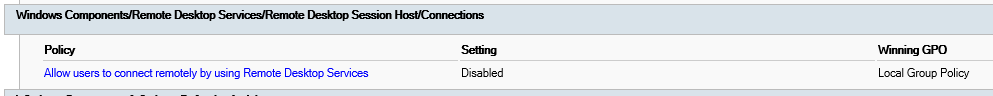

Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере

Если не удается включить протокол RDP в пользовательском интерфейсе или для fDenyTSConnections возвращается значение 1 после его изменения, объект групповой политики может переопределять параметры на уровне компьютера.

Чтобы проверить конфигурацию групповой политики на локальном компьютере, откройте окно командной строки с правами администратора и введите следующую команду:

Когда команда будет выполнена, откройте файл gpresult.html. Выберите Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Службы удаленных рабочих столов\Узел сеансов удаленных рабочих столов\Подключения и найдите политику Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов.

Если для параметра этой политики задано значение Включено, групповая политика не блокирует подключения по протоколу RDP.

Если же для параметра этой политики задано значение Отключено, проверьте результирующий объект групповой политики. Ниже показано, какой объект групповой политики блокирует подключения по протоколу RDP.

Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере

Чтобы проверить конфигурацию групповой политики на удаленном компьютере, нужно выполнить почти такую же команду, что и для локального компьютера.

Изменение блокирующего объекта групповой политики

Эти параметры можно изменить в редакторе объектов групповой политики (GPE) и консоли управления групповыми политиками (GPM). Дополнительные сведения об использовании групповой политики см. в статье Advanced Group Policy Management (Расширенное управление групповыми политиками).

Чтобы изменить блокирующую политику, используйте один из следующих методов.

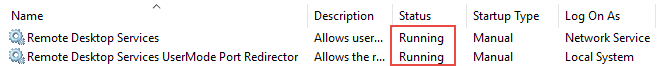

Проверка состояния служб RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) должны быть запущены следующие службы:

Для локального или удаленного управления службами можно использовать оснастку MMC. Вы также можете использовать PowerShell для управления службами в локальном или удаленном расположении (если удаленный компьютер настроен для приема удаленных командлетов PowerShell).

На любом компьютере запустите одну или обе службы, если они запущены.

Если вы запускаете службу удаленных рабочих столов, нажмите кнопку Да, чтобы служба перенаправителя портов пользовательского режима служб удаленного рабочего стола перезапустилась автоматически.

Проверка состояния прослушивателя протокола RDP

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Проверка состояния прослушивателя RDP

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

Чтобы подключиться к удаленному компьютеру, выполните следующий командлет:

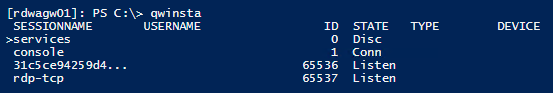

Введите qwinsta.

Если в списке содержится rdp-tcp с состоянием Listen, прослушиватель протокола удаленного рабочего стола работает. Перейдите к разделу Проверка порта прослушивателя протокола RDP. В противном случае перейдите к шагу 4.

Экспортируйте конфигурацию прослушивателя RDP с рабочего компьютера.

Чтобы импортировать конфигурацию прослушивателя протокола RDP, откройте окно PowerShell с разрешениями администратора на затронутом компьютере (или откройте окно PowerShell и подключитесь к этому компьютеру из удаленного расположения).

Чтобы создать резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

Чтобы удалить резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

Чтобы импортировать новую запись реестра и перезапустить службу, воспользуйтесь такими командлетами:

Замените именем экспортированного REG-файла.

Проверьте конфигурацию, попытавшись еще раз подключиться к удаленному рабочему столу. Если подключиться все равно не удается, перезагрузите затронутый компьютер.

Проверка состояния самозаверяющего сертификата протокола RDP

Проверка разрешений для папки MachineKeys

Проверка порта прослушивателя протокола RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) прослушиватель протокола RDP должен ожидать передачи данных через порт 3389. Другие приложения не должны использовать этот порт.

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить или изменить порт протокола RDP, используйте редактор реестра:

Для управления службами удаленного рабочего стола можно использовать другой порт. Но мы не рекомендуем делать это. В этой статье не описано, как устранять проблемы, связанные с этим типом конфигурации.

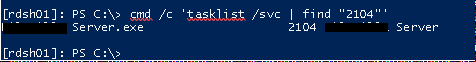

Проверка того, что другое приложение не пытается использовать тот же порт

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

Введите следующую команду:

Найдите запись для TCP-порта 3389 (или назначенного RDP-порта) с состоянием Ожидает вызова.

Идентификатор процесса службы или процесса, использующих этот порт, отобразится в столбце «Идентификатор процесса».

Чтобы определить, какое приложение использует порт 3389 (или назначенный порт протокола RDP), введите следующую команду:

Найдите запись для номера процесса, связанного с портом (в выходных данных netstat). Службы или процессы, связанные с этим идентификатором процесса, отобразятся в столбце справа.

Если порт используется приложением или службой, отличающейся от служб удаленных рабочих столов (TermServ.exe), устранить конфликт можно с помощью одного из следующих методов:

Проверка блокировки порта протокола RDP брандмауэром

С помощью средства psping проверьте, доступен ли затронутый компьютер через порт 3389.

Перейдите на другой компьютер, на котором такая проблема не возникает, и скачайте psping отсюда: https://live.sysinternals.com/psping.exe.

Откройте окно командной строки с правами администратора, перейдите в каталог, где установлено средство psping, и введите следующую команду:

Проверьте выходные данные команды psping на наличие таких результатов:

Запустите psping на нескольких компьютерах, чтобы проверить возможность подключения к затронутому компьютеру.

Проверьте, блокирует ли этот компьютер подключения от всех остальных компьютеров, некоторых других компьютеров или только одного компьютера.

Рекомендуемые дальнейшие действия: