в локальной сети по адресу обнаружен сетевой экран с такими же

В локальной сети по адресу обнаружен сетевой экран с такими же

Что такое конфликт ip адресов?

И так представим у вас в организации, работают два человека с полностью идентичными ФИО. Вы задаете вопрос на собрании, кто тут Иванов Иван Иванович, и тут у вас поднимается два человека. Вот в локальной сети, так же появляются два компьютера с одинаковыми адресами, это и называется ситуация, при которой обнаружен конфликт ip адресов. Это хорошо будет, если это два клиентских компьютера, проблема будет минимальна, а что будет, если одним из участников будет сервер, который выполняет важную функцию в организации, например, сервер 1С, поверьте за это вас по головке не погладят.

Причины появления конфликта ip адресов Windows

Выше я вам показал, что из себя представляет ситуация, с одинаковыми ip адресами в операционной системе Windows. Давайте я вам расскажу, о причинах ее появления:

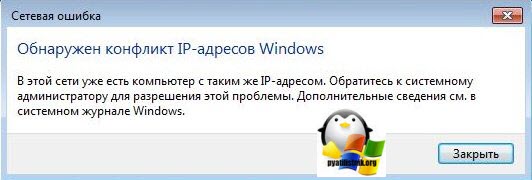

Столько уже написал, о причинах, а так еще и не показал, как выглядит сообщение, об ошибке.

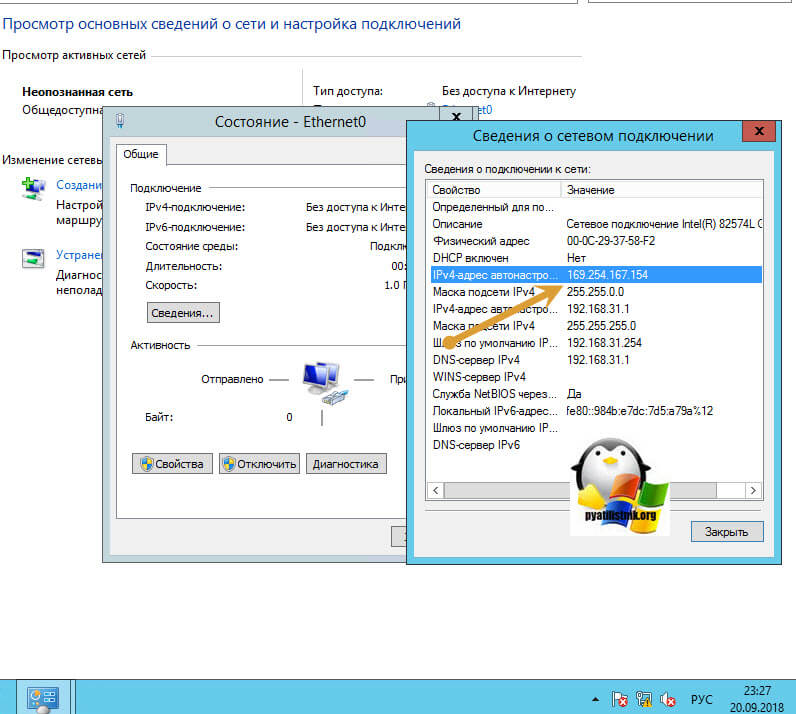

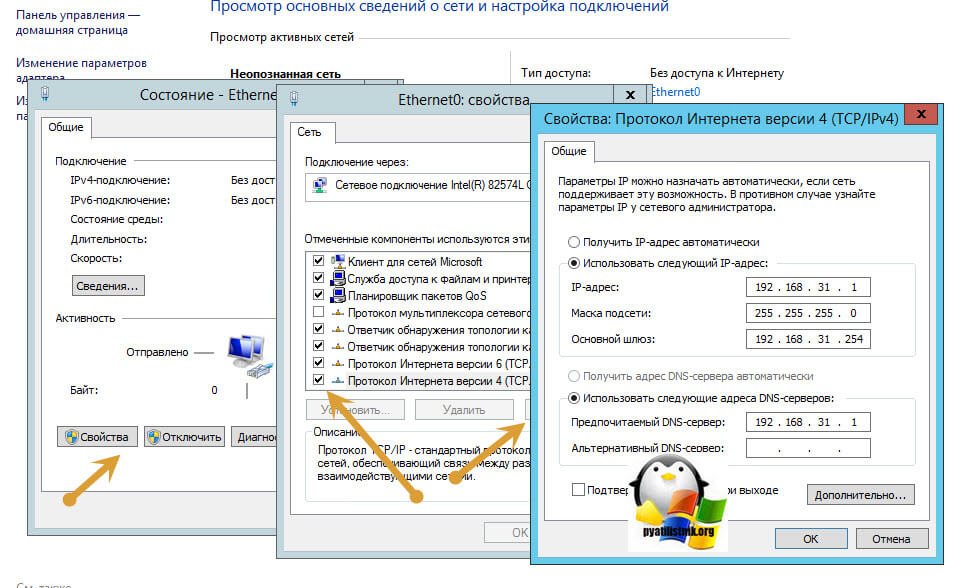

Если вы зайдете в настройки сетевого интерфейса, то обнаружите, что в данной ситуации у вас основным адресом, будет IP из APIPA диапазона (169.254.x.x). Это означает, что конфликтный адрес у вас будет не доступен, и вы в локальной сети не сможете общаться практически ни с кем.

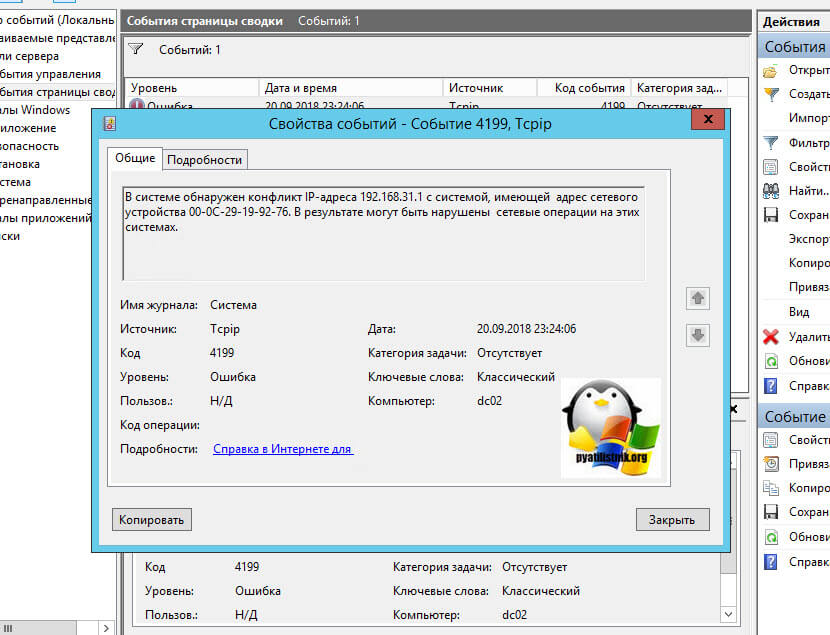

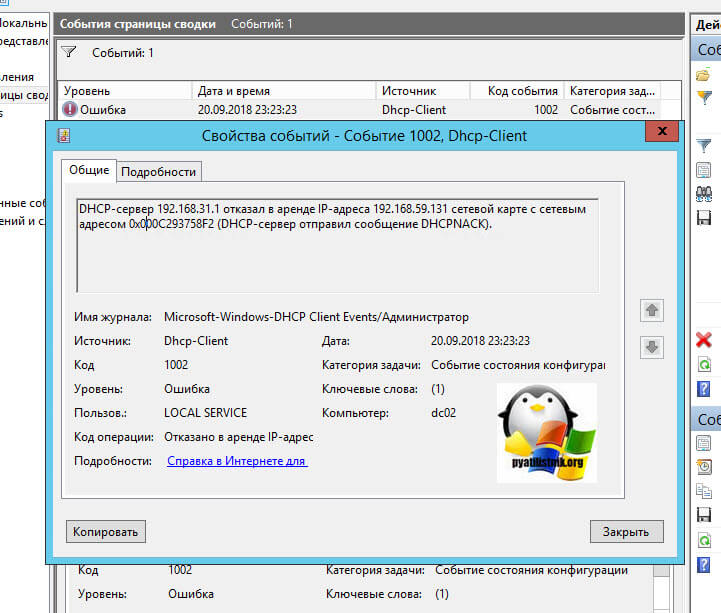

Так же если посмотреть логи операционной системы Windows, то вы там обнаружите вот такое уведомление, код события 4199:

Из-за чего у вас может быть обнаружен конфликт ip адресов Windows, я вам рассказал, переходим теперь к алгоритму решения данной ситуации.

Как исправить конфликт ip адресов?

Давайте с вами рассмотрим какие есть варианты того, чтобы избежать ситуации с пересечением или дублированием адресов на ваших компьютерах в локальной сети.

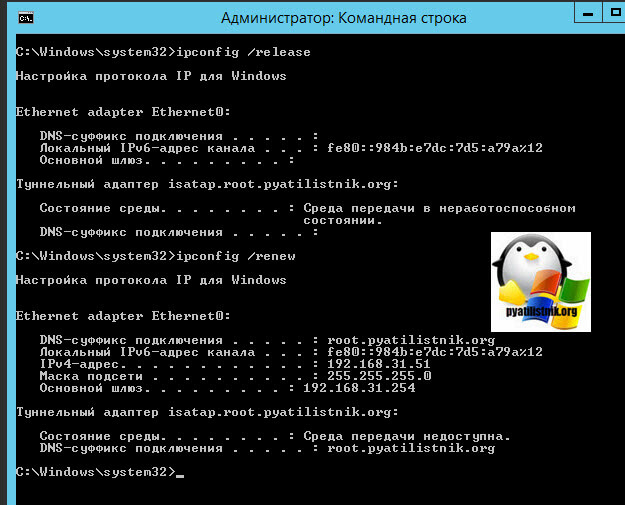

Чтобы в таком случае убрать конфликт ip адресов Windows, попробуйте выполнить:

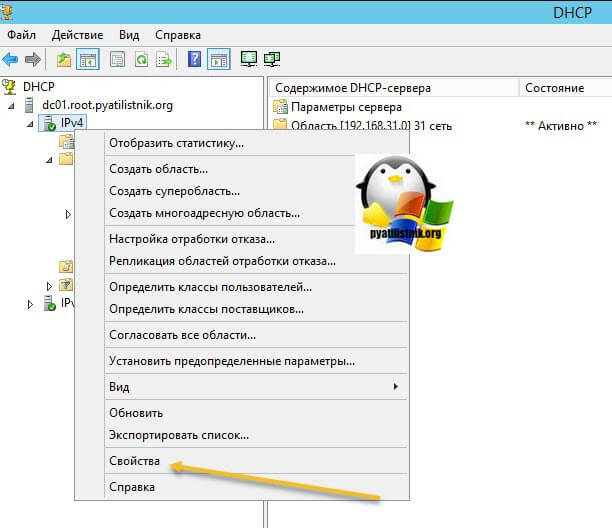

Если мы говорим, о Windows DHCP, то там есть функция защиты от конфликта IP адресов. Открываем оснастку DHCP и выделяем пул IPv4. Щелкаем по нему правым кликом мыши и выбираем из контекстного меню, пункт «Свойства».

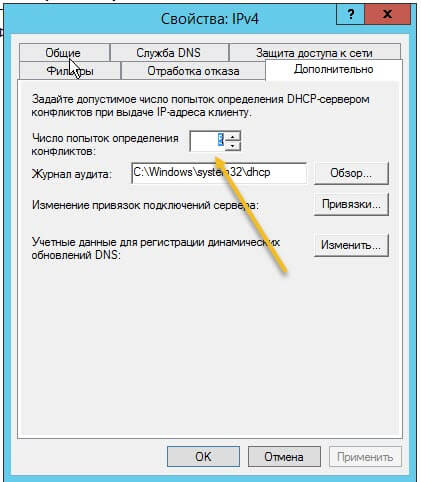

Переходим на вкладку «Дополнительно» и находим пункт «Число попыток определения конфликтов (Conflict detection attempts)», по умолчанию там выставлено значение 0, означающее что служба не будет вначале проверять ip адрес на предмет доступности перед его выдачей. Выставляем значение от 1 до 5. Данная функция позволит исключить конфликт ip адреса с другой системой.

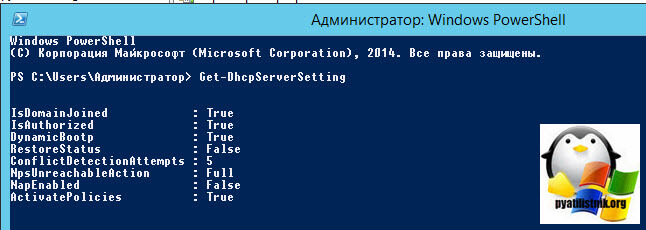

Те же настройки «Число попыток определения конфликтов» можно изменить и через powershell, открыв его от имени администратора и введя командлеты:

Как видите, у меня нужный параметр уже имеет значение 5, а не ноль.

Чтобы изменить значение «Число попыток определения конфликтов (Conflict detection attempts)», введите вот такую команду.

Как видите я задал новое значение 4, проверяем что все изменилось. Как видите PowerShell рулит.

Тема 5 «Управление сетевой безопасностью»

Изучить возможности управления сетевой безопасностью на примере системы ViPNet Personal Firewall.

Оглавление

Задания

1. Оценка результатов работы программы ViPNet Personal Firewall

Программа ViPNet Personal Firewall фиксирует различного рода информацию по результатам своей работы на Вашем компьютере. Всю эту информацию Вы можете просматривать, оценивать и вносить коррективы.

Окно Журнал IP-пакетов (Рис. 1) предназначено для формирования запроса на поиск информации в журнале регистрации IP-пакетов по обращениям к Вашему компьютеру и Вашим обращениям по различным адресам.

Для настройки запроса установлены различные параметры. Вы можете изменить эти параметры, если желаете посмотреть определенную информацию в журнале, либо же оставить значения по умолчанию, если желаете просмотреть весь журнал за сутки до настоящего момента просмотра.

Интервал дат и времени Выбор временного интервала для просмотра журнала. По умолчанию за сутки до настоящего момента просмотра.

|

Направление Фильтрация записей журнала по направлению IP-трафика:

IP-адреса Фильтрация записей журнала по интересующим IP-адресам:

Фильтрация осуществляется по внешнему IP-адресу.

Местный порт Фильтрация записей журнала по значению местного (своего) порта:

Внешний порт Фильтрация записей журнала по значению внешнего порта:

Протокол Выбор интересующего протокола. По умолчанию Все.

Счетчик Фильтрация записей журнала по параметру количества IP-пакетов одного типа (колонка журнала Счетчик ):

Событие Фильтрация записей журнала по событиям, которые ПО ViPNet присваивает каждому IP-пакету. По умолчанию – Все IP-пакеты, т.е. все события. Из предложенного списка можно выбрать интересующее событие или группу событий.

Отображаемых записей Если включить опцию, то можно установить количество отображаемых последних записей в журнале регистрации IP-пакетов (значение 0 – означает, что отображаются все записи).

По умолчанию опция выключена, т.е. отображаются все записи за заданный интервал дат и времени.

Запрос на поиск информации формируется в соответствии со значениями вышеописанных полей, предлагаемых для заполнения. Начало процесса поиска информации в журнале регистрации инициируется нажатием кнопки

Найти… окна Журнал IP-пакетов (Рис. 1). Откроется окно Журнал регистрации IP-пакетов (Рис. 2).

Кнопка По умолчанию (Рис. 1) устанавливает значения всех параметров запроса на поиск информации в значения по умолчанию. При этом значения, введенные в полях Отдельный IP-адрес и Отображаемых записей не изменятся.

Кнопка Время по умолчанию устанавливает значение временного интервала в значение по умолчанию.

В окне Журнал регистрации IP-пакетов в соответствии с параметрами, указанными в окне Журнал IP-пакетов (Рис. 1), ViPNet Personal Firewall выводит информацию о входящем и/или исходящем IP-трафике, зарегистрированном ViPNet [Драйвером].

Замечание: ViPNet Драйвер запоминает определенный объем информации об IP-пакетах даже когда ViPNet Монитор не загружен. После загрузки Монитора Драйвер передает ему сохраненную информацию, и она отобразится в журнале регистрации IP-пакетов. Однако следует учитывать, что информация, сохраняемая в памяти Драйвера, ограничена 10000 записями журнала (см. ниже) и при переполнении памяти более старые данные замещаются более новыми. Поэтому если Монитор был выгружен продолжительное время, то часть информации возможно будет утеряна.

|

Окно Журнал регистрации IP-пакетов состоит из двух полей (Рис. 2):

Записи в журнале группируются по следующему принципу:

Для каждой записи журнала выводится следующая информация:

Название столбца Описание

Начало интервала Дата и время создания новой записи при регистрации пакета с определенными характеристиками.

Конец интервала Информация в этой графе зависит от параметра Интервал регистрации IP-пакетов окна Настройка Журнала :

IP-адрес – Значение IP-адреса с которого/по которому произошло обращение

Местный порт – Номер местного порта

Внешний порт – Номер внешнего порта

Протокол – Протокол, по которому происходил обмен

Событие – Событие, присвоенное записи.

Счетчик – Количество IP-пакетов с одинаковой характеристикой, т.е. сгруппированных в одну запись, в заданный интервал времени.

Размер – Отображает размер (в байтах) всех IP-пакетов с одинаковой характеристикой в заданный интервал времени.

И – Исходящий пакет

Щ – Широковещательный пакет

По любому из вышеописанных столбцов можно отсортировать информацию (по возрастанию или убыванию, если в данном поле числа; в алфавитном или обратном алфавитном порядке, если в данном поле буквы). Для этого следует навести указатель мыши на название конкретного столбца и нажать левую кнопку (один или два раза).

При необходимости есть возможность скопировать в буфер информацию из любой колонки журнала регистрации IP-пакетов. Широковещательные IP-пакеты отображены на светло-сиреневом фоне. В начале каждой записи журнала расположены два значка (Рис. 28). Первый значок указывает на тип события, присвоенного записи, второй значок – на направление IP-трафика записи:

Тип события Направление

В журнале регистрируется четыре типа событий, отображающиеся следующими значками:

Значки направления IP-трафика:

Эти значки дублируют атрибуты направления пакета из графы журнала Атрибуты.

2. Описание событий, отслеживаемых ПО ViPNet

Все события разделены на группы и подгруппы. Списки событий, отслеживаемых ViPNet, а также группы, к которым относятся события, описаны в таблице 1.

ПО ViPNet обнаруживает следующие виды атак:

| Атаки, основанные на особенностях протокола IP (Группа Все IP-пакеты\ События системы обнаружения вторжений\IP ) | ||

| № события | Название события | Описание события |

| 1001 | Атака Land | Попытка злоумышленника замедлить работу Вашей машины. Атака использует уязвимость стека TCP/IP, заключающуюся в том, что путем передачи фальшивого TCP-пакета можно заставить атакуемый компьютер попытаться установить соединение самому с собой, путем отправки SYN-пакета с адресом отправителя, идентичным адресу атакуемого компьютера |

| 1002 | IP-опции нулевой длины | Попытка злоумышленника вывести из строя Ваш внешний сетевой экран путем посылки пакета с IP- опциями нулевой длины |

| 1003 | Пустой IP-фрагмент | Обнаружен пустой IP-фрагмент |

| 1020 | Атака Jolt2 | Обнаружен пакет с некорректным смещением фрагмента, соответствующим атаке Jolt2. Атака заключается в посылке в течение короткого промежутка времени большого числа специально сформированных пакетов с целью замедлить атакуемую систему. |

| Атаки, основанные на особенностях протокола ICMP (Группа Все IP-пакеты\ События системы обнаружения вторжений\ICMP ) | ||

| 1101 | Возможная атака Smurf | Обнаружен ICMP-запрос, отправленный на адрес подсети (x.x.x.0 или x.x.x.255); такой запрос способен инициировать множественные эхо-ответы, которые могут перегрузить сеть или атакуемую систему. |

| 1104 | ICMP-запрос маски подсети | Обнаружен запрос на получение значения маски подсети. Такая информация может помочь хакеру собрать данные о конфигурации Вашей сети |

| 1106 | Фрагментация ICMP-заголовка | ICMP-заголовок был разбит на несколько фрагментов в попытке обойти сетевые экраны или системы обнаружения вторжений |

| Атаки, основанные на особенностях протокола UDP (Группа Все IP-пакеты\ События системы обнаружения вторжений\UDP ) | ||

| 1203 | Урезанный UDP-заголовок | Обнаружен UDP-пакет с аномально коротким заголовком |

| 1204 | Возможная атака Fraggle | Обнаружен UDP-пакет, отправленный на адрес подсети (x.x.x.0 или x.x.x.255) и предназначенный для одного из «отражающих» портов; такой пакет способен инициировать множество ответов, которые могут перегрузить сеть или атакуемую систему |

| 1205 | Зацикливание портов UDP | Обнаружен UDP-пакет, зацикленный между двумя «отражающими» портами. Такие пакеты могут отражаться бесконечное число раз, перегружая сеть и ресурсы вовлеченных систем |

| 1206 | Атака Snork | Попытка вызова отказа в обслуживании |

| Атаки, основанные на особенностях протокола TCP (Группа Все IP-пакеты\ События системы обнаружения вторжений\TCP ) | ||

| 1302 | Фрагментация TCP-заголовка | TCP-заголовок был разбит на несколько фрагментов в попытке обойти сетевые экраны или системы обнаружения вторжений |

| 1303 | Урезанный TCP-заголовок | Обнаружен TCP-пакет с аномально коротким TCP-заголовком |

| 1304 | Неправильное смещение Urgent в TCP-заголовке | Множество таких пакетов могут вызвать «зависание» у некоторых реализаций TCP/IP |

| 1305 | Атака WinNuke | Попытка привести Вашу систему к перезагрузке. Атака использует ошибку реализации стека TCP/IP при посылке пакета Out of Band |

| 1306 | TCP-опции нулевой длины | Попытка злоумышленника вывести из строя Ваш внешний сетевой экран с помощью посылки пакета с TCP-опциями нулевой длины |

| 1307 | Сканирование TCP XMAS | Обнаружен TCP-пакет с установленными битами FIN, URG и PUSH. Злоумышленник пытается определить наличие доступных служб на Вашей системе, посылая такие специально сформированные пакеты |

| 1308 | Сканирование TCP null | Обнаружен TCP-пакет со сброшенными всеми управляющими битами. Злоумышленник пытается определить наличие доступных служб на Вашей системе, посылая такие специально сформированные пакеты |

3. Работа в программе с правами администратора

В программу ViPNet Personal Firewall можно войти с правами Администратора. При входе в программу с правами Администратора предоставляются дополнительные возможности по настройке и работе программы.

По умолчанию пароль администратора – 11111111 (восемь единиц). При необходимости его можно сменить. Для входа в программу с правами администратора, нужно при загрузке ViPNet Personal Firewall в окно ввода пароля ввести сначала пароль администратора, а затем пароль пользователя. А именно:

После ввода пароля администратора появится окно для ввода пароля пользователя (см. п.4.1, стр.10). После ввода пароля пользователя программа предоставит дополнительные возможности настройки и работы. Станет доступным:

Зайти в программу с правами администратора можно и в процессе работы программы не перезапуская ее, для этого в главном окне в меню Сервис нужно выбрать пункт Смена пользователя…, появится окно с предложением ввести пароль. Введите пароли, как описано выше.

Окно Администратор появляется только, если был введен пароль администратора. В окне предоставляется возможность произвести различные настройки для пользователя. Окно Администратор представлено ниже (Рис. 3):

|

В этом окне администратор может настроить следующие опции:

Не активизировать защиту IP-трафика при загрузке операционной системы

По умолчанию опция выключена. Можно настроить программу таким образом, чтобы при следующей загрузке операционной системы, ViPNet Personal Firewall запускаться не будет и установится 5 режим, т.е. компьютер будет полностью открыт для доступа извне.

Если требуется такая настройка, то, для этого нужно включить данную опцию (пометить «галочкой»).

Не запускать монитор после входа в операционную систему

Обязательный ввод пароля при ходе в операционную систему

По умолчанию опция выключена. Если включить эту опцию, то при следующем запуске компьютера будет запрещено отменить запуск ViPNet Personal Firewall, т.е. в окне ввода пароля кнопка Отменить и закрывающий значок [ x ] станут недоступны.

Интервал автоматического блокирования

Здесь можно задать время, через которое будет производиться блокировка работы компьютера. Красным цветом будет выделен текущий параметр блокировки (Рис. 3), который устанавливается кнопкой Отобразить меню блокировки на строке состояния в правом нижнем углу программы. Блокировка произойдет, если в течение этого времени не дотрагиваться до клавиатуры и мыши. По умолчанию в этом поле установлено значение 0, это означает, что автоматическая блокировка отключена.

Все произведенные действия можно сохранить, если нажать кнопку Применить или отменить, если нажать кнопку Отменить.

После нажатия в окне Администратор кнопки Журнал событий откроется окно Журнал событий (Рис. 4).

|

В этом окне производится регистрация действий пользователей и администратора, произведенных в программе ViPNet Personal Firewall и выводится информация об этом. Каждая строка журнала содержит следующие данные:

Событие Список событий, регистрируемый программой:

Журнал событий можно открыть и сохранить в формате HTML и XLS, используя контекстное меню, открывающееся щелчком правой кнопки мыши (Рис. 4):

Название пункта меню Описание

Просмотр в HTML-формате Просмотр и сохранение журнала в формате HTML.

Просмотр в XLS-формате Просмотр и сохранение журнала с помощью программы Microsoft Excel.

VipNet и Firewall

1.1 Настройка параметров работы через Firewall, осуществляющие преобразование адресов (NAT) Если узел с ПО ViPNet работает во внутренней сети с внутренними IP-адресами и на входе этой сети установлен Firewall или другое устройство, осуществляющее NAT, и если в локальной сети нет ViPNet-координатора, то в Мониторе требуется произвести некоторые настройки. Поскольку ПО ViPNet при работе через внешние сети осуществляет преобразование любого типа IP-пакетов в IP-пакеты с протоколом UDP, то организация их прохождения через устройства NAT не вызывает каких-либо сложностей. Может быть два типа Firewall: • Firewall (или устройство) со статическим NAT (см. п.1.1.1), • Firewall (или устройство) с динамическим NAT (см. п.1.1.2). Напомним, если есть ViPNet-координатор, установленный во внутренней сети, то на АП следует настроить работу через этот ViPNet-координатор (т.е. в поле Тип Firewall следует выбрать ViPNet-координатор (см. п.13.3, стр.126)), а настройки через Firewall (со статическим NAT или с динамическим NAT) произвести на координаторе. 1.1.1 Настройка параметров работы через Firewall, внешний IP-адрес которого известен и не меняется в процессе работы (тип Firewall «Со статическим NAT») На таком Firewall доступна настройка статических правил NAT. IP-адрес Вашего АП и порт доступа к нему, жестко заданы на Firewall.

Настройки на Firewall Для пропуска пакетов на Firewall (или устройстве с NAT), на котором можно настроить статические правила NAT, должен быть обеспечен: • Пропуск исходящих UDP-пакетов с IP-адресом и портом Вашего узла (Source-порт) на любой внешний адрес и порт (с подменой адреса источника на свой адрес). • Пропуск и перенаправление входящих UDP-пакетов с портом Вашего узла (Destination-порт) на IP-адрес Вашего узла.

На АП настройки работы через Firewall Со статическим NAT требуется производить, если в локальной сети нет ViPNet-координатора. В этом случае на каждом из абонентских пунктов должен быть выбран тип Firewall Со статическим NAT и произведена настройка маршрутизации на этот Firewall. При этом на каждом узле должен быть назначен свой порт доступа. А именно: Для настройки работы через Firewall, в окне Защищенная сеть дважды щелкните левой кнопкой мыши на собственной записи (имени Вашего АП). Откроется окно Настройки. В это окно можно также попасть, просто выбрав окно Настройки. Поставьте «галочку» в опции Использовать межсетевой экран (Firewall) и в нижней части появится дополнительное окно Параметры работы через Firewall (Рисунок 79). Далее в поле Тип Firewall необходимо выбрать значение Со статическим NAT (Рисунок 79), а также если требуется настроить: • Порт UDP (по умолчанию 55777) – параметр определяет номер порта, от которого преобразованные ПО ViPNet в UDP-формат пакеты уходят с Вашего узла (Source-порт), и на который такие пакеты приходят на Ваш узел (Destination-порт). Номер порта имеет смысл изменять, только если внутри Вашей сети через один Firewall (или устройство с NAT) работает несколько узлов с ПО ViPNet. В этом случае у всех таких узлов номера портов должны быть разные. • Опцию Зафиксировать внешний IP-адрес и порт доступа UDP через Firewall и поле Внешний IP-адрес Firewall настроить в зависимости от следующих ситуаций: Если на внешнем Firewall с NAT есть возможность настроить статические правила только для входящих пакетов, предназначенных Вашему узлу, то есть обеспечить пропуск пакетов, имеющих адрес и порт назначения, указанных в соответствующих полях данного окна, а также их перенаправление на адрес Вашего узла, то опцию Зафиксировать внешний IP-адрес и порт доступа UDP через Firewall следует включить (поставить «галочку»). В этом случае в полях Внешний IP-адрес Firewall и Порт UDP необходимо указать внешний адрес Firewall и порт, на которые должны поступать пакеты для Вашего узла. Если правила на внешнем Firewall с NAT настроены и для исходящих пакетов Вашего узла, и порт источника пакета при прохождении через Firewall не подменяется, то опция Зафиксировать внешний IP-адрес и порт доступа UDP через Firewall может быть выключена. В этом случае на других узлах параметры доступа к Вашему узлу будут регистрироваться по внешним параметрам пакета и внешний адрес Firewall также определится в процессе работы.

По завершении всех действий нажмите Применить.

Информация об IP-адресе Firewall и порте доступа сообщается программой через сервер IP-адресов всем остальным узлам, с которыми связан Ваш АП. 1.1.2 Настройка параметров работы через Firewall, где внешний IP-адрес и порт доступа заранее не известны и (или) могут меняться в процессе работы (тип Firewall «С динамическим NAT») Назначение режима работы с использованием типа Firewall «С динамическим NAT» и технология работы в этом режиме. Режим работы с использованием типа Firewall С динамическим NAT наиболее универсален и может использоваться практически во всех случаях. Однако основное его назначение – обеспечить надежную двустороннюю связь с узлами, работающими через устройства NAT, на которых настройка статических правил NAT затруднена или невозможна. Такая ситуация типична для простых устройств NAT с минимумом настроек, например, DSL-модемов, Wireless-устройств, а также при использовании технологии общего доступа Microsoft через компьютер, подключенный к Интернет по удаленному соединению и в других случаях. Затруднительно также произвести настройки на устройствах NAT, установленных у провайдера (в домашних сетях Home network, GPRS и других сетях, где провайдер предоставляет частный IP-адрес). Опишем кратко технологию пропуска трафика такими устройствами с NAT: Все устройства NAT обеспечивают пропуск UDP-трафика в режиме автоматического создания так называемых динамических правил NAT. То есть пропускаются любые исходящие пакеты с подменой адреса и порта, фиксируются их параметры, и на основании этих параметров создаются динамические правила пропуска для входящего трафика. В течение определенного промежутка времени (таймаута) пропускаются входящие пакеты, параметры которых соответствуют созданным правилам. По завершении данного промежутка времени после прохождения последнего исходящего пакета, соответствующие динамические правила удаляются, и входящие пакеты начинают блокироваться. То есть инициативное соединение извне с узлами, работающими через такие устройства NAT, невозможно, если не будет соответствующего исходящего трафика.

После выполнения всех настроек, необходимо проверить соединение с сервером, для этого необходимо в окне «Защищенная сеть» выбрать SM Profi-plus, Samara и проверить соединение